网络安全进阶技术汇总,高手过招,招招致命【红队】

没有攻不破的系统,只有不努力的黑客。

我准备写一系列网络安全的红蓝对抗技术文章,就算你是0基础的新人,你也能知道如何从一个新手网络工程师进阶到网安大神。

这篇文章介绍的是红队(攻击)的高阶技术,前面我已经写过了基础和中阶技术,感兴趣的朋友可以去看看:

90%的人都不算会网络安全,这才是真正的白帽子技术【红队】

白帽黑客高阶技术–红队

1.反序列化漏洞

什么是反序列化漏洞?可以简单地理解为与代码有关,记住有这个词即可。

说详细点的话,反序列化漏洞是基于序列化和反序列化的操作,在反序列化——unserialize()时存在用户可控参数,而反序列化会自动调用一些魔术方法,如果魔术方法内存在一些敏感操作例如eval()函数,而且参数是通过反序列化产生的,那么用户就可以通过改变参数来执行敏感操作,这就是反序列化漏洞。

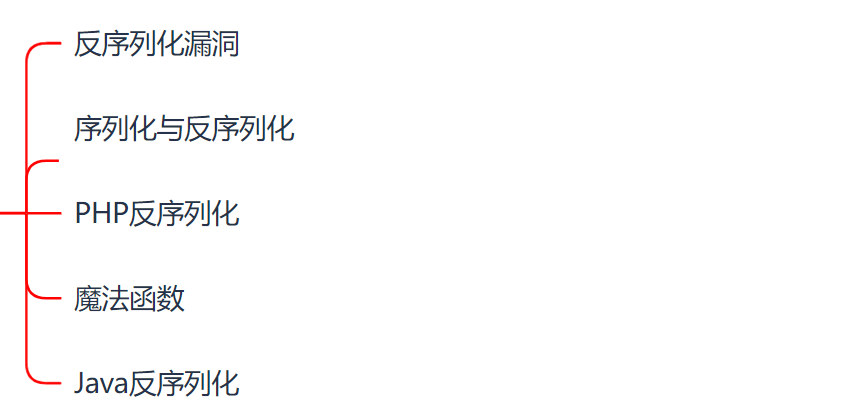

那么反序列化漏洞要掌握哪些东西?这几个点很重要:

2.RCE漏洞

什么是RCE漏洞?

RCE英文名remote command/code execute,可以让攻击者直接向后台服务器远程注入操作系统命令或者代码,从而控制后台系统。

这个技术也是要掌握的。

3.小试身手

结合我们前面讲的基础+进阶,到此为止,网络安全技术我们已经学了很多了,那么这个时候最需要的是什么?是检验自己真功夫的时候了。

给大家提供几个攻击目标,你可以试试,看看能否拿下这些目标:

4.内网渗透

什么是内网渗透?说白了,就是对内部的网络系统进行攻击。

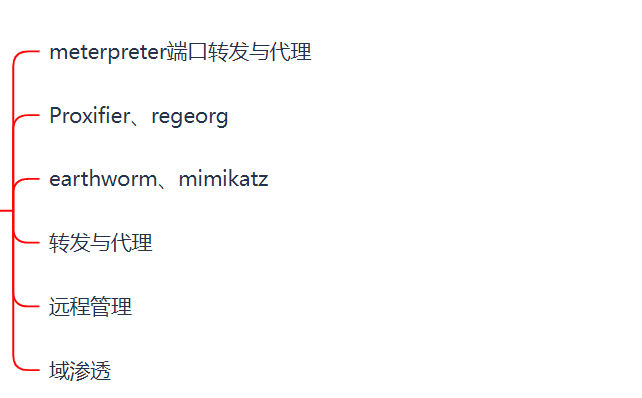

那么内网渗透该学哪些东西?

5.流量分析

流量分析又是什么?

平时,我们可以通过流量分析抓取电脑访问网络时发送的所有数据及外部网络向你的电脑发的数据,有了它,能让你的渗透更加的出神入化。

这一块的话起码你要掌握2个点:Wireshark、Tcpdump。

6.日志分析

通过做日志分析,你能够掌握更多对象的数据,因为基本上系统的变化都在日志上面。

比如Windows系统中硬件、软件和系统问题的信息,同时还可以监视系统中发生的事件,掌握计算机在特定时间的状态,以及了解用户的各种操作行为,并且包括有关系统、安全、应用程序的记录。

所以日志分析也是必学的,起码你要掌握emeditor和egrep。

7.恶意代码分析

什么是恶意代码?

恶意代码:从一台电脑到另一台电脑,无授权认证,破坏对方电脑的代码和程序。它包括计算机病毒、蠕虫、特洛伊木马、逻辑炸弹、系统后门、Rootkit,恶意脚本等。

恶意代码有两个特点:无授权和具有破坏性。

恶意代码拥有自我复制能力,能对系统造成巨大的破坏。

这一块的话,得掌握恶意进程的分析和处理、Webshell扫描工具(例如D盾和egrep)。

8.应急响应

什么是应急响应?它指一个组织为了应对各种意外事件的发生所做的准备以及在事件发生后所采取的措施。

应急响应细讲起来的话有很多东西,我这边就不过多介绍了,但它是学习过程中不可跳过的一个部分,具体的可以参考一下Bnessy写的这篇文章,我觉得讲的很到位:

网络安全应急响应-常用工具

结语

如果你能把我写的基础+中阶+高阶里面的90%的技术学会,你去外面找个30W的年薪应该是问题不大的,可以说是一个网络安全方面的高手了。

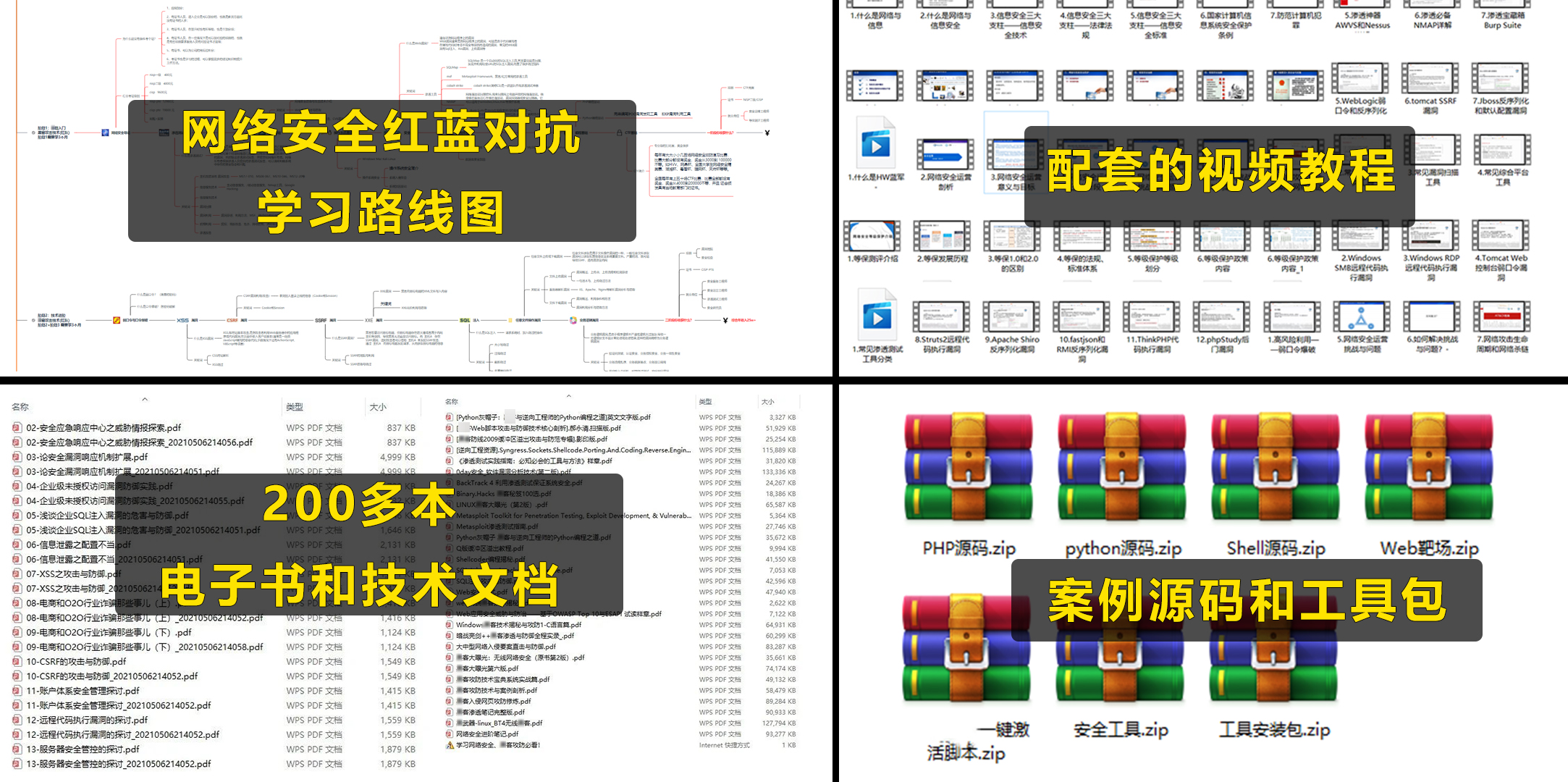

对于网络安全方面,我自己也做了很多的研究,整理了很多网络安全的资源,从入门到进阶的都有,包括红蓝对抗的完整学习路线图、配套的视频教程、工具包和技术文档等等:

纯粹技术共享,需要朋友可以点击下方名片,免费抱走。